Раз за разом хакери доводять компаніям, що ідеального кіберзахисту не існує. Ви можете витратити величезні бюджети на розвиток безпечної корпоративної ІТ-інфраструктури, але в результаті небезпека з’явиться в незначному місці, яке всі проігнорували. Число подібних випадків збільшується з кожним днем.

Щоб уникнути подібних сценаріїв, в нашій статті ми поговоримо про скандальну атаку та рішення, та те як ваша компанія може уникнути подібних проколів.

Що сталося в Solarwinds?

Атака була виявлена вже тоді, коли компанія FireEye опублікувала звіт про кібератаку на їх мережу на початку грудня 2020 року. Компанія була одним з клієнтів SolarWinds, яка займається розробкою ПЗ для управління корпоративними ІТ-інфраструктурами та системами в сфері ІТ-безпеки. Після вивчення ситуації фахівці виявили, що джерелом кібератаки стало ПЗ Orion. Хакери проникли в мережу та впровадили в програмне забезпечення вірусне оновлення, яке пізніше встигли встановити майже 18 000 клієнтів компанії SolarWinds.

Крім як FireEye, серед постраждалих були державні установи США, Cisco, Microsoft, деякі штати США й інші великі компанії.

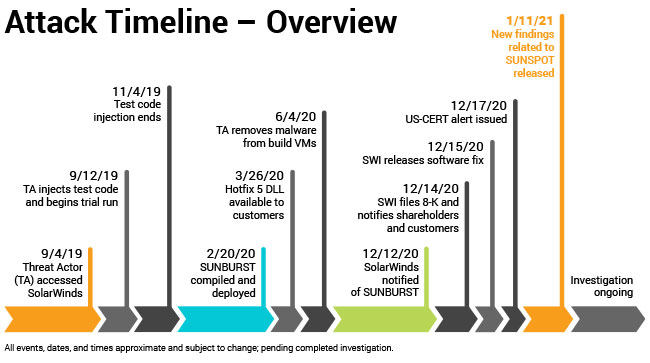

За звітами Solarwinds видно, що підготовка грунту для успішної кібератаки почалася ще в кінці 2019 року. Десь у вересні 2019 року, зловмисники впровадили в програму Orion вірусний код і стали вичікувати. У лютому зібрали робочу версію Sunburst і в той же період впровадили його в програмне забезпечення. А вже в червні шкідливе ПЗ видаляється з системи SolarWinds, щоб його не могли виявити фахівці. І тільки в грудні 2020 року світ дізнається про скандальну атаку.

Офіційна причина уразливості

Як би сильно компанія SolarWinds не була захищена, діра в безпеці виявилася там, де мало хто очікував. Колишній глава SolarWinds Кевін Томпсон заявив, що зловмисники пробралися в систему через обліковий запис стажера. Він використовував пароль solarwinds123, який також опублікував в своєму приватному профілі в GitHub. Містер Томпсон повідомив, що як тільки це виявили, пароль стажера був повністю заблокований.

Але якщо вірити словам Вінотха Кумара, дослідника безпеки, то він проінформував компанію про проблемний пароль ще на початку 2019 року. Містер Кумар повідомляє, що пароль був доступний з червня 2018 року. Він також в тестовому режимі успішно використовував пароль, щоб відкрити доступ до сервера компанії і завантажити туди файли. Дослідник попереджав компанію про подібній сценарій з негативним результатом.

Проте, інші компанії не сильно вірять тому, що хакери використовували саме цю лазівку в систему. На сьогодні фахівці все ще детально вивчають деталі злому, постраждалих і які дані могли бути вкрадені.

Які заходи безпеки варто впровадити вашої компанії вже сьогодні?

Правдиве пояснення з проблемним паролем чи ні, ми не будемо судити. Адже це цілком можливий сценарій кібератаки для всіх компаній. Але ви можете попередити появу лазівок для атаки корпоративних даних. Серед можливих заходів безпеки:

- Навчання співробітників інформаційної безпеки

Ситуація вище – це яскравий приклад того, що стажист не знав або проігнорував елементарні правила ІТ-безпеки, які можуть і повинні дотримуватися всі співробітники. І тут не має значення ІТ-фахівець це або офіс-менеджер. Обізнаний і навчений правилам повинен бути весь персонал. Адже найчастіше хакерам вдається проникати в корпоративну мережу, запускати вірус або ж красти дані саме за допомогою необізнаних співробітників. Існує два варіанти вирішення ситуації: ви проводите внутрішні навчання або довіряєте це завдання навчального центру, який проводить курси з інформаційної безпеки.

- Контроль прав доступу

Уявімо ситуацію. У звичайного співробітника є доступ майже до всіх даних компанії, хакер зламує його обліковий запис і в результаті вся важлива інформація потрапляє в руки зловмисника. Щоб подібного не сталося, необхідно виділяти співробітникам рівно стільки прав, скільки їм необхідно для посади. Адже навряд чи молодшому розробнику знадобляться файли бухгалтерії. Також варто пам’ятати, що час від часу вам необхідно буде проводити моніторинг прав доступу. Так ви будете ефективніше відстежувати співробітників з надлишком і нестачею певних прав доступу.

- Шифрування

Але і обмежень в правах доступу може бути недостатньо. Важливо також забезпечити захист персональних даних за допомогою криптографії. Це поширений і дуже доступний варіант захисту чутливих даних. За допомогою шифрування захищаються дані від фізичних погроз і різних кіберзагроз, навіть коли дані передаються через Інтернет. Якщо ж все-таки хакери отримають доступ до критично важливих даних, їм доведеться витратити час, щоб повністю їх розшифрувати.

Кіберзахист – це не одноразове вкладення в суперкруте ПЗ для захисту мережі, це постійний моніторинг і контроль всіх ділянок мережі, незалежно від їх важливості. Кіберзахист – це також навчені співробітники, які розбираються в інформаційній безпеці і дотримуються її. Якщо ви готові перебудувати свої бачення кібербезпеки даних, зв’яжіться з нами. Ми запропонуємо саме ті послуги з інформаційної безпеки, які підійдуть вашій компанії.