Забезпечення функціональності, продуктивності, захищеності та відмовостійкості обладнання периметра мережі передачі даних на базі CheckPoint

Короткий опис рішення

Шлюз безпеки проводить сканування трафіку і визначає його відповідність сконфігурованим політикам доступу, на підставі чого або пересилає трафік далі одержувачу або відкидає його. Шлюзи безпеки володіють широким функціоналом – як функціями звичайного Firewall (фільтрація на підставі IP-адрес/портів), так і просунутими системами запобігання вторгнень (IPS), антивірусом, визначення трафіку тих чи інших додатків (торенти, Skype, і т.д.), можуть проводити інспекцію SSL (зашифрованого HTTPS-трафіку) та багато іншого.

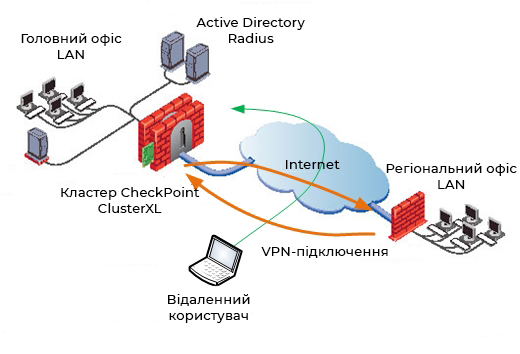

Інтеграція зі службами каталогів (наприклад, Microsoft Active Directory) дозволяє ефективно застосовувати політики безпеки до певних користувачів, а не до IP-адрес, що значно підвищує гнучкість і успішність застосування політик.

Крім того, на шлюзах безпеки можна побудувати захищене підключення до віддалених офісів організації за допомогою технології VPN, а також організувати захищений віддалений доступ до корпоративної мережі (наприклад, для працівників, які працюють з дому).

Для забезпечення апаратного резервування шлюзу безпеки рекомендується встановлювати два шлюзи та об’єднувати їх у відмовостійкий кластер. Система може працювати в режимі Active/Active або Active/Standby. Пристрої кластеризуються за допомогою пропрієтарної технології CheckPoint ClusterXL або за допомогою відкритого протоколу VRRP (тільки Active/Standby режим), після чого для управління політиками безпеки мають єдиний інтерфейс.

Шлюзи безпеки підтримують всі основні протоколи маршрутизації (BGP, OSPF, RIP, тощо), є вбудований механізм для забезпечення відмовостійкості інтернет-з’єднання. Як і у випадку з кластером, можлива робота в режимі Active/Active та Active/Standby. Окрім цього, резервування інтернет-з’єднань також поширюється на VPN-підключення – тунелі динамічно перебудуються у разі обриву.

Управління шлюзами безпеки може здійснюватися як локально для кожного шлюзу, так і з допомогою зовнішнього сервера управління. З його допомогою ви можете керувати сотнями шлюзів CheckPoint з єдиної консолі, будувати VPN-з’єднання між різними містами в кілька кліків миші. Також, комплексний підхід до журналювання подій безпеки дозволяє ефективно реагувати на загрози, що надходять, і максимально оперативно знаходити й усувати їх причини.

Завдання, що вирішуються

Рішення компанії TechExpert щодо забезпечення функціональності, продуктивності, захищеності та відмовостійкості обладнання периметра мережі передачі даних на базі CheckPoint забезпечує виконання наступних завдань:

- Забезпечення високого рівня захищеності периметра мережі від зовнішніх атак

- Можливість просунутого управління політиками доступу до інтернет-ресурсів користувачів локальної мережі

- Організація захищених тунелів між географічно розподіленими майданчиками

- Організація захищених підключень користувачів до корпоративної мережі

- Забезпечення відмовостійкості рішення, безперервності роботи бізнес-процесів у разі виходу з ладу одного з пристроїв безпеки

- Балансування навантаження між пристроями

- Централізоване управління та глибокий аналіз подій безпеки

Продукти, що використовуються

- Шлюзи безпеки CheckPoint

- Сервера керування CheckPoint

Вигоди від рішення, які отримує бізнес

- Безпека – високий рівень захищеності периметра мережі, просунутий аналіз подій безпеки

- Відмовостійкість – як шлюзів безпеки, так і інтернет-з’єднань

- Продуктивність – балансування навантаження

- Простота в управлінні – конфігурація великої кількості географічно розподілених шлюзів в один клік

- Модульна архітектура – можна додати той чи інший функціонал без заміни пристроїв

Все вищезгадане дозволяє досягти

- Захищеності локальної мережі та збереження даних вашої організації

- Безперервності роботи бізнес-процесів

- Зниження витрат із використанням модульної архітектури – платити потрібно лише за те, що ви використовуєте

- Зниження витрат за рахунок простої та єдиної системи управління

Схема рішення

Приклади реалізованих проектів

Група компаній «Лекхім»

В рамках проекту було проведено встановлення та налаштування сервера управління та сервера моніторингу та журналювання CheckPoint в центральному офісі компанії в місті Київ (Smart-1 Appliance). Також, в центральному офісі та у двох регіональних офісах та заводах компанії були встановлені шлюзи безпеки CheckPoint 4400, налаштовані відмовостійкі підключення до мережі інтернет, а також відмовостійкі зашифровані VPN-тунелі між містами, що використовують full-mesh топологію. Також була організована можливість віддаленого підключення користувачів до корпоративної мережі, налаштовані політики безпеки з використанням програмних модулів (блейдів) CheckPoint – IPS, URLF, AppCtrl, Firewall і т.д.

Компанія – розробник програмного забезпечення

Початковий етап проекту складався з встановлення двох шлюзів безпеки CheckPoint 4400 у київському офісі компанії, об’єднання їх у відмовостійкий кластер з балансуванням навантаження як між шлюзами безпеки, так і між каналами зв’язку. Під час встановлення не використовувався зовнішній сервер керування/моніторингу. Пізніше, при відкритті регіональних офісів, в них були встановлені відмовостійкі кластери шлюзів безпеки CheckPoint 4200 або CheckPoint 1180, залежно від вимог щодо продуктивності. Всі офіси були об’єднані VPN-тунелями за топологією Star з центром топології в київському офісі компанії.