Ще на початку 2021 року компанія Canalys викладала прогноз щодо можливих змін у витратах на кібербезпеку та на які сфери інформаційної безпеки компанії більше звертатимуть увагу. Компанія вказала, що вкладення в інформаційну безпеку значно зросте через великі зміни в ІТ-інфраструктурі компаній, які почалися ще на початку попереднього року.

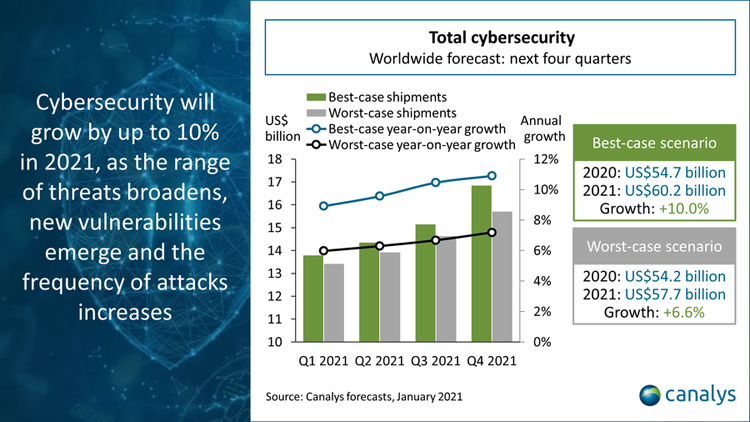

За підрахунками в 2020 році компанії виділили від 54,2 до 54,7 мільярдів доларів на кіберзахист своїх ІТ-інфраструктур. До витрат відносяться рішення для захисту корпоративних даних, веб-захисту, мережевої безпеки, особистих даних користувачів, Endpoint-рішення і різні засоби аналітики і виявлення вразливостей в системах безпеки.

Компанія Canalys представляє два варіанти розвитку кібербезпеки – песимістичний і оптимістичний. У песимістичному сценарії витрати виростуть на 6,6% або ж до 57,7 мільярдів доларів. А в оптимістичному сценарії витрати виростуть до 10% або ж до 60,2 мільярдів доларів. Але в будь-якому з цих варіантів все ще буде позитивна динаміка.

Тренди в заходах кіберзахисту

Рішення для аналітики безпеки і можливих загроз

Тут компанії можуть проводити аналіз, як попередніх кібератак, можливих будь-яких кібератак, які відбувалися з такими ж організаціями, так і взагалі вразливостей в ІТ-інфраструктурі. Так компанії знаходять слабкі точки, усувають їх, шукають джерело проблеми, щоб розуміти, що виправити в існуючих практиках кіберзахисту.

Подібні практики допомагають з вдосконаленням кібербезпеки великих і маленьких компаній. Більш того, за допомогою аналізу загроз, компанія може запобігти атакам ще задовго до їх появи.

Endpoint-рішення

Endpoint Detection and Response – це платформа, за допомогою якої компанії можуть знаходити цільові і складні кібератаки на сервери і корпоративні пристрої та швидко їх зупиняти. Більш того, разом з EDR компанії швидше можуть знаходити комплексні нові загрози та вживати відповідних заходів.

Якщо звичайні системи захисту покладаються на існуючий список загроз, то Endpoint-рішення підозрюють кожен файл, який виявляється на серверах або пристроях. Так більше можливостей знайти непомітну загрозу.

EDR використовують спеціальні датчики, які розставлені по всій ІТ-інфраструктурі, і постійно сканують будь-яку активність в пошуках загроз, щоб запобігти їх можливість. Endpoint-рішення також не беруть багато мережевого трафіку, не потребують перезавантаження пристроїв і взагалі не помітні для роботи звичайних користувачів. З EDR в основному працює фахівець з інформаційної безпеки.

Контроль ідентифікації користувачів

Тут компаніям важливо створити умови, при яких зловмисники не зможуть вкрасти і скористатися обліковими даними співробітників для входження в мережу. Якщо навіть поцуплять облікові дані, то не зможуть увійти. Тому тут компанії часто користуються певними практиками. Серед яких:

- Багатофакторана автентифікація при кожному вході;

- Обмеження прав доступу;

- Створення складних паролів, які не пов’язані з реальними назвами;

- Оновлення паролів раз в 3 місяці.

Безпека мережі і даних

Мережева безпека постійно поліпшується і розширює свої політики та вимоги для захисту ІТ-інфраструктури від нових загроз на кшталт доступу хакерів до корпоративних і клієнтських даних або взагалі витоку даних. Для побудови сильного захисту мережі, фахівці завжди покладаються на певні принципи. Серед них:

- Захист всіх пристроїв мережі сильними антивірусними програмами, які автоматично оновлюють бази загроз без необхідності робити це мануально. Адже чим новіше база загроз, тим менше ймовірність, що програма їх упустить.

- Створення відмовостійкого середовища для всіх пристроїв. Тут важливо проводити постійний моніторинг всієї ІТ-інфраструктури. Так компанія може виявляти застарілі додатки, пристрої, сервіси та оновлювати їх при необхідності.

- Дані такі ж цінні, як і зароблені капітали компанії. Тому компанії повинні турбуватися про їх захист і швидке відновлення в разі атаки. Все частіше компанії звертаються до резервного копіювання адже навіть у разі атаки, компанії завжди можуть впевнені, що їх дані швидко відновляться.

- Принцип нульової довіри. Компанії вибудовують ІТ-інфраструктуру та захист таким чином, що кожен файл, кожен вхід, кожен користувач повинні ставитися під підозру, поки не буде доведено протилежне. Детальніше про цей принцип в нашій статті «Модель Zero Trust: принципи та переваги».

Послуги та рішення з кібербезпеки, на які варто звернути увагу

Компанії все більше усвідомлюють, що стандартних захистів ІТ-інфраструктури недостатньо в нових пандемічного умовах, тому вони орієнтуються на нові рішення. Ми рекомендуємо вам звернути увагу на:

- Аудит ІТ-інфраструктури. Так перед впровадженням нового рішення ви чіткої будете знати всі свої слабкі місця та зможете їх виправити відповідно до нового рішення.

- Впровадження професійних систем моніторингу, які будуть відслідковувати будь-які загрози або слабкі місця в ІТ-інфраструктурі.

- Створення комплексного захисту на базі Fortinet. За допомогою продуктів цієї компанії ви захистите не тільки дані, але й уникнете несанкціоновані доступи в мережу та кібератаки.

- Створення резервних копій даних. Це вплине на можливість швидко відновлюватися після будь-якої атаки і бути спокійними, що дані завтра випадково не зникнуть.

Насправді це лише частина тих заходів, які ми вживаємо для захисту ІТ-інфраструктури наших клієнтів. Ви можете дізнатися більше про наші успішні проекти з кіберзахисту. Або ж ви можете проконсультуватися з приводу кібербезпеки з нашим фахівцем, щоб ми могли підібрати рішення, яке підійде саме вашій компанії.