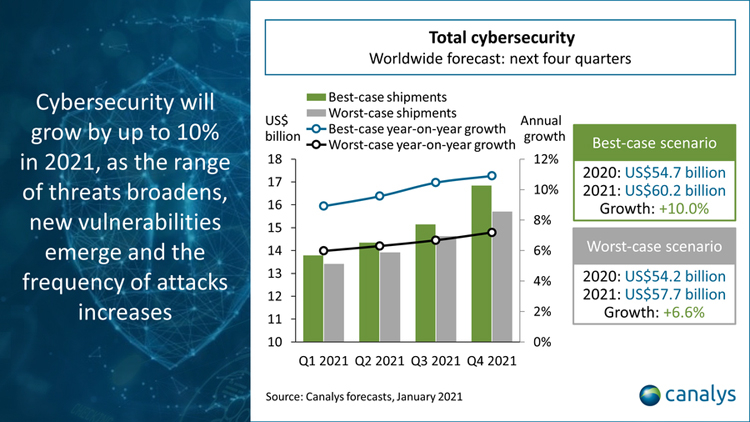

Ещё в начале 2021 года компания Canalys выкладывала прогноз по возможным изменениям в расходах на кибербезопасность и на какие сферы информационной безопасности компании больше будут обращать внимание. Компания указала, что вложения в информационную безопасность значительно вырастет из-за крупных изменений в ИТ-инфраструктуре компаний, которые уже начались ещё в начале предыдущего года.

По подсчетам в 2020 году компании выделили от 54,2 до 54,7 миллиардов долларов на киберзащиту своих ИТ-инфраструктур. К расходам относятся решения для защиты корпоративных данных, веб-защиты, сетевой безопасности, личных данных пользователей, Endpoint-решения и различные средства аналитики и выявления уязвимостей в системах безопасности.

Компания Canalys представляет два варианта развития кибербезопасности – пессимистичный и оптимистичный. В пессимистичном сценарии расходы вырастут на 6,6% или же до 57,7 миллиардов долларов. А в оптимистичном сценарии расходы вырастут до 10% или же до 60,2 миллиардов долларов. Но в любом из этих вариантов всё ещё будет позитивная динамика.

Тренды в мерах киберзащиты

Решения для аналитики безопасности и возможных угроз

Тут компании могут проводить анализ, как предыдущих кибератак, возможных любых кибератак, которые происходили с такими же организациями, так и вообще уязвимостей в ИТ-инфраструктуре. Так компании находят слабые точки, устраняют их, ищут источник проблемы, чтобы понимать, что исправить в существующих практиках киберзащиты.

Подобные практики помогают с совершенствованием кибербезопасности крупных и небольших компаний. Более того, с помощью анализа угроз, компания может предотвратить атаки ещё задолго до их появления.

Endpoint-решения

Endpoint Detection and Response – это платформа, с помощью которой компании могут находить целевые и сложные кибератаки на серверы и корпоративные устройства и быстро их останавливать. Более того, вместе с EDR компании быстрее могут находить комплексные новые угрозы и принимать соответствующие меры.

Если обычные системы защиты полагаются на существующий список угроз, то Endpoint-решения подозревают каждый файл, который оказывается на серверах или устройствах. Так у подобных решений больше возможностей найти незаметную угрозу.

EDR используют специальные датчики, которые расставлены по всей ИТ-инфраструктуре, и постоянно сканируют любую активность в поисках угроз, чтобы предотвратить их возможность. Endpoint-решения также не берут много сетевого трафика, не нуждаются в перезагрузки устройств и вообще не заметны для работы обычных пользователей. С EDR в основном работает специалист по информационной безопасности.

Контроль идентификации пользователей

Тут компаниям важно создать условия, при которых злоумышленники не смогут украсть и воспользоваться учетными данными сотрудников для вхождения в сеть. Если даже своруют учетные данные, то не смогут войти. Поэтому тут компании часто пользуются определёнными практиками. Среди которых:

- Многофакторная аутентификация при каждом входе;

- Ограничение прав доступа;

- Создание сложных паролей, которые не связаны с реальными названиями;

- Обновление паролей раз в 3 месяца.

Безопасность сети и данных

Сетевая безопасность постоянно улучшается и расширяет свои политики и требования для защиты ИТ-инфраструктуры от новых угроз вроде доступа хакеров к корпоративным и клиентским данным или вообще утечки данных. Для построения сильной защиты сети, специалисты всегда полагаются на определенные принципы. Среди них:

- Защита всех устройств сети сильными антивирусными программами, которые автоматически обновляют базы угроз без необходимости делать это мануально. Ведь чем новее база угроз, тем меньше вероятность, что программа их упустит.

- Создание отказоустойчивой среды для всех устройств. Тут важно проводить постоянный мониторинг всей ИТ-инфраструктуры. Так компания может выявлять устаревшие приложения, устройства, сервисы и обновлять их при необходимости.

- Данные такие же ценные, как и заработанные капиталы компании. Поэтому компании должны беспокоиться о их защите и быстром восстановлении в случае атаки. Всё чаще компании обращаются к резервному копированию ведь даже в случае атаки, компании всегда могут уверены, что их данные быстро восстановятся.

- Принцип нулевого доверия. Компании выстраивают ИТ-инфраструктуру и защиту таким образом, что каждый файл, каждый вход, каждый пользователь должны ставиться под подозрение, пока не будет доказано обратное. Детальнее об этом принципе в нашей статье «Модель Zero Trust: принципы и преимущества».

Услуги и решения по кибербезопасности, на которые стоит обратить внимание

Компании всё больше осознают, что стандартных защит ИТ-инфраструктуры недостаточно в новых пандемических условиях, поэтому они ориентируются на новые решения. Мы рекомендуем вам обратить внимание на:

- Аудит ИТ-инфраструктуры. Так перед внедрением нового решения вы четкой будете знать все свои слабые места и сможете их исправить в соответствии с новым решением.

- Внедрение профессиональных систем мониторинга, которые будут отслеживать любые угрозы или слабые места в ИТ-инфраструктуре.

- Создание комплексной защиты на базе Fortinet. С помощью продуктов этой компании вы защитите не только данные, но и предотвратите несанкционированные доступы в сеть и кибератаки.

- Создание резервных копий данных. Это повлияет на возможность быстро восстанавливаться после любой атаки и быть спокойными, что данные завтра случайно не исчезнут.

На самом деле это лишь часть тех мер, которые мы предпринимаем для защиты ИТ-инфраструктуры наших клиентов. Вы можете узнать больше о наших успешных проектах по киберзащите. Или же вы можете проконсультироваться по поводу кибербезопасности с нашим специалистом, чтобы мы могли подобрать решение, которое подойдет именно вашей компании.