Відтепер клієнтам TechExpert будуть доступні корпоративні рішення для захисту кінцевих точок від WithSecure! В основі рішень лежать принципи: Holistic security: аналізується ...

Досі використовуєте типові паролі, тоді ШІ іде до вас!

Вкотре нагадуємо, що використання простих і однакових паролів шкодить вашій кібербезпеці! — TechExpert. Як думаєте, скільки часу потрібно штучному інтелекту, ...

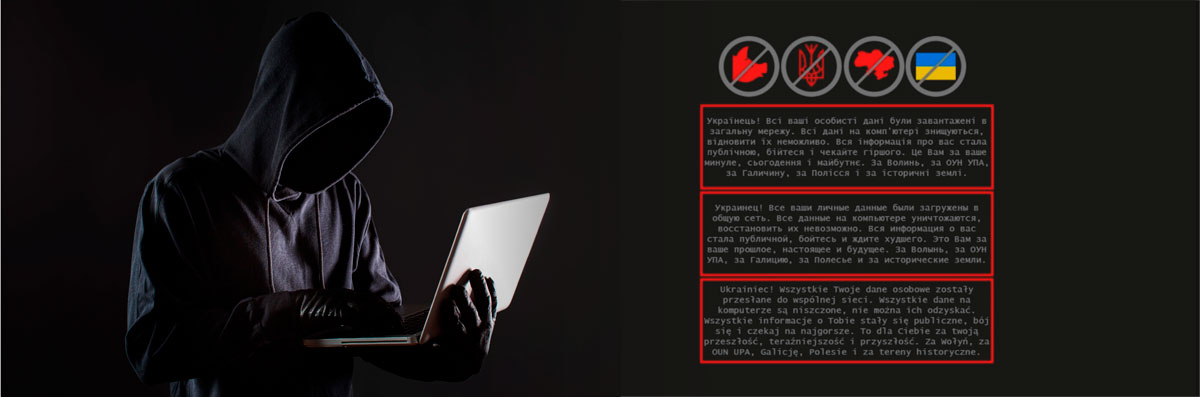

Хакерський злом сайтів держструктур: відомі причини атаки

У ніч із 13-го на 14-е січня 2022 року невідомими було проведено масштабний хакерський злом низки урядових сайтів України, ...

Новий підхід до безпеки External Attack Surface Management

В еру цифрових технологій користування зовнішніми сторонніми сервісами та ресурсами стало звичайною справою для кожного інтернет-користувача. А будь-які зовнішні ...